是的,就像单数“一个”一样。

早在2026年4月,Anthropic公司就曾因其新推出的AI模型Mythos能够极其精准地发现源代码中的安全漏洞而引发媒体广泛关注。显然,Mythos的识别能力如此强大,以至于Anthropic公司决定暂不向公众发布该模型,而是先将其提供给少数几家精选公司使用一段时间,以便让这些优秀的公司抢占先机,优先解决最紧迫的问题,然后再向公众开放。

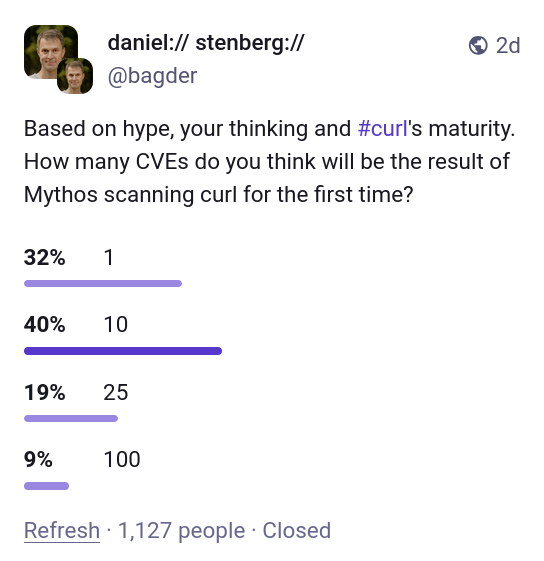

全世界似乎都疯了。难道世界末日就要来临了吗?这无疑是一次极其成功的营销噱头。

我的(非)访问权限

与Glasswing 项目合作的一部分内容是,Anthropic 还通过Linux 基金会向“开源项目”提供其最新 AI 模型的访问权限。Linux 基金会委托其Alpha Omega项目负责这部分工作,他们的代表联系了我。作为curl的首席开发者,我获得了访问这个神奇模型的权限,并欣然接受了邀请。当然,我很想看看它能在 curl 中发现什么。

我签了获取访问权限的合同,但之后却杳无音信。几周过去了,我才被告知某个环节出了点问题,访问权限被延迟了。

最终,他们提出由另一位有权访问该模型的人使用 Mythos 对 curl 进行扫描和分析,并向我发送报告。对我来说,这两者之间的区别并不重要。反正我也没有太多时间去探索各种不同的提示符,进行深入研究。无论谁来做,只要能用这个工具生成一份初步的扫描和分析报告就很好了。我欣然接受了这个提议。

(我故意隐去参与 curl 分析的个人身份,因为这并非本文的重点。)

AI扫描卷曲

在发布第一份 Mythos 报告之前,我们已经使用多种功能强大的 AI 工具扫描了 curl(除了持续运行大量“常规”静态代码分析器、使用最严格的编译器选项以及多年来对其进行模糊测试之外)。我们主要使用AISLE 、 Zeropath和OpenAI 的 Codex Security来进行 AI 代码审查。这些工具及其分析结果促成了 curl 在过去 8 到 10 个月内合并的两到三百个bug 修复。这些 AI 工具报告的许多发现已被确认为漏洞,并已发布为 CVE。可能至少有十几个。

如今,我们也使用GitHub 的 Copilot和Augment Code等工具来审查拉取请求,它们的反馈和建议能帮助我们编写出更优质的代码,避免合并新的 bug。当然,我们仍然会合并 bug,但拉取请求审查机器人会定期指出我们已修复的问题:如果没有它们,我们的合并会更加糟糕。人工智能审查是对人工审查的补充。它们帮助我们,而不是取代我们。

我们还看到大量高质量的安全报告涌入:安全研究人员现在广泛有效地使用人工智能。

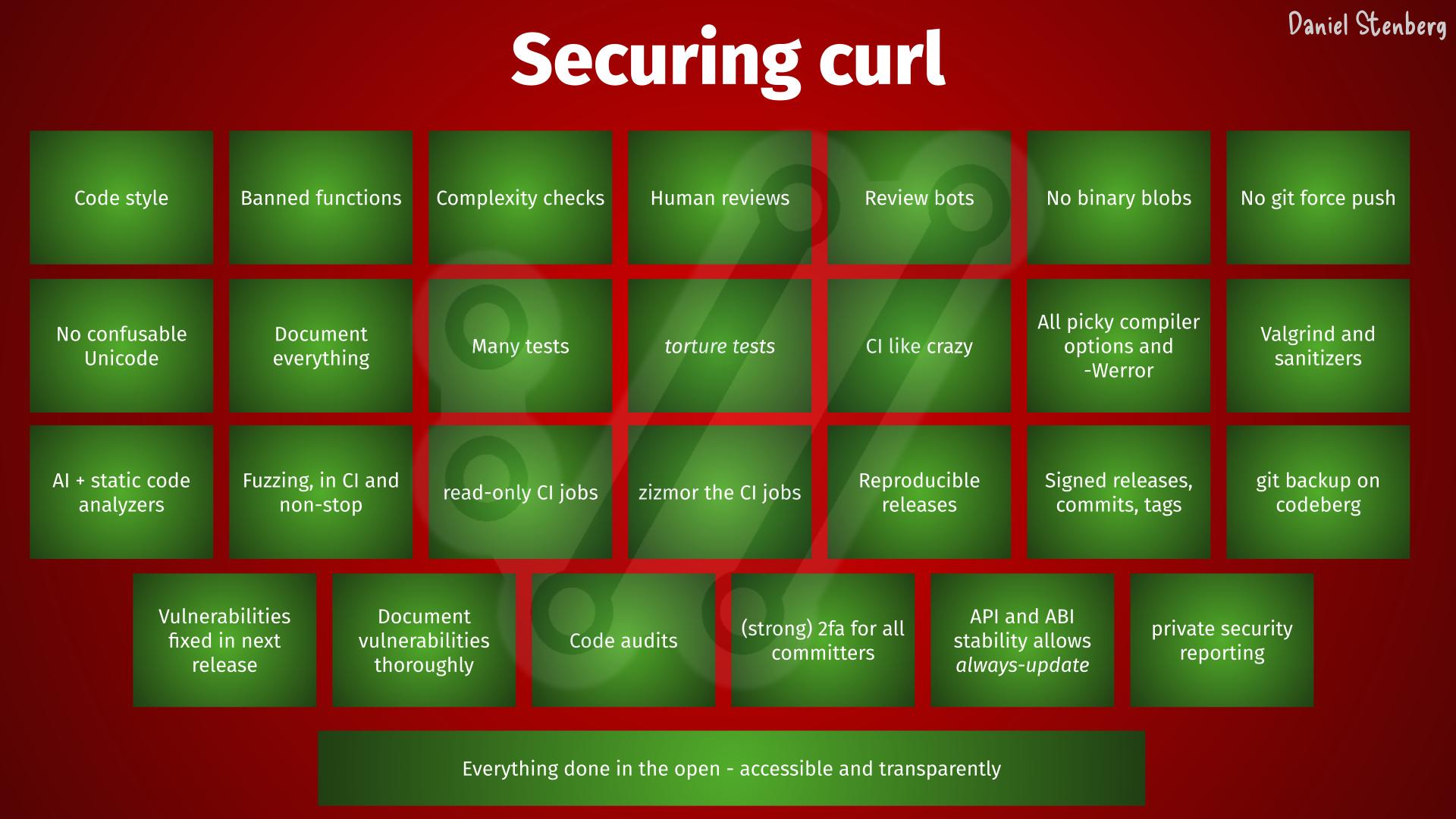

在 curl 项目中,安全始终是我们的重中之重。我们严格遵守所有准则,并采用规范的软件工程方法,以最大程度地减少代码缺陷。漏洞扫描只是确保项目安全众多步骤中的一步。在软件安全方面,您很难找到另一个像 curl 这样做得如此出色甚至更胜一筹的软件项目。

2026年5月6日

我们满怀期待地收到了 Mythos 生成的第一份源代码分析报告。这又给了我们一次机会,去发现需要改进的地方和需要修复的 bug,从而打造出更优秀的 curl 命令。

本次初步扫描针对 curl 的 git 仓库及其最近某个提交的 master 分支进行。扫描结果显示,src/ 和 lib/ 子目录中共分析了 178K 行代码。

分析报告详细介绍了其执行搜索的几种不同方法和策略,以及它如何重点查找缺陷。报告开头有一段有趣的注释:

curl 是现存经过最多模糊测试和审计的 C 代码库之一(OSS-Fuzz、Coverity、CodeQL 以及多家付费审计机构都对其进行了测试)。在热点路径(HTTP/1、TLS、URL 解析核心)中发现任何问题的可能性都很小。

……而且它正确地发现这些区域没有问题。

卷曲的大小

curl 目前的 C 代码有 176,000 行(不包括空行)。源代码包含 660,000 个单词,比小说《战争与和平》英文版的字数还要多 12%。

平均而言,curl 的每一行生产源代码都被编写(然后重写)了 4.14 次。我们已经对此进行了优化。

目前,git master 分支中仍然存在的生产代码由 573 位不同的开发者编写。随着时间的推移,迄今为止,共有 1465 位开发者的修改建议被合并到 curl 的 git 代码库中。

截至目前,我们已经发布了188 个 curl 的 CVE漏洞。

curl 的安装量超过200 亿次。它可在超过110 种操作系统和28 种 CPU 架构上运行。它运行在地球上的每一部智能手机、平板电脑、汽车、电视、游戏机和服务器上。

五项发现合而为一

报告最后得出结论,发现了五个“已确认的安全漏洞”。我觉得用“已确认”这个词有点滑稽,毕竟人工智能自己都这么自信了。没错,人工智能认为这些漏洞已被确认,但curl安全团队的看法略有不同。

五个问题感觉微不足道,因为我们原本预期会有一个很长的列表。我和我的 curl 安全团队的同事们花了几个小时仔细研究这个简短的列表,深入挖掘细节,最终确定了一个漏洞。其余四个漏洞中,三个是误报(它们指出的缺陷在 API 文档中已有记录),第四个我们认为“只是一个 bug”。

目前已确认的唯一漏洞将被归类为低危CVE,计划与我们即将于六月下旬发布的 curl 8.21.0 版本同步发布。该漏洞不会造成严重后果。当然,在此之前我们不会公开该漏洞的所有细节,敬请耐心等待相关信息。

Mythos 对 curl 的报告也包含一些被发现的错误,但最终结论并非漏洞,这与任何新的代码分析器在分析数十万行代码时得出的结论类似。报告中提到的所有错误都在调查中,我们正在逐一修复那些我们认同的错误。

总共发现了大约二十个漏洞,描述和解释得都非常清楚。几乎没有误报,所以我推测他们的判定标准相当高。

这份报告确实表明 curl 的性能有所提升,但就发现的问题数量而言,我们之前使用的所有 AI 工具都带来了更多的 bug 修复。这当然是自然而然的,因为我们最初使用的工具存在更多、更容易发现的 bug。随着我们不断修复问题,发现新问题也变得越来越困难。此外,bug 的大小也各不相同,因此仅仅比较 bug 的数量并不总是公平的。

并不特别“危险”。

然而,我个人的结论只能是,目前围绕这个模型的种种炒作主要还是营销噱头。我没有看到任何证据表明,与 Mythos 之前的其他工具相比,这个模型在发现问题方面有任何显著的提升或改进。或许这个模型略胜一筹,但即便如此,它的优势也并不足以对代码分析产生实质性的影响。

这只是一个源代码库,它在其他方面可能做得更好。我只能就目前发现的内容进行描述和评论。

依然非常好

但请允许我再次强调我之前说过的话:人工智能代码分析器在发现源代码中的安全漏洞和错误方面,比以往任何传统代码分析器都要出色得多。所有现代人工智能模型现在都具备这种能力。任何有时间和一点实验精神的人现在都能找到安全问题。这种高质量的混乱局面是真实存在的。

任何尚未利用人工智能工具扫描源代码的项目,都可能借助新一代工具发现大量缺陷、漏洞和潜在安全隐患。Mythos 会发现,其他许多工具也会发现。

在项目中不使用 AI 代码分析器意味着你给了对手和攻击者时间和机会去发现和利用你没有发现的漏洞。

AI分析器有何不同

- 他们能够发现注释中提到的代码问题,然后得出结论:代码并没有像注释中描述的那样运行。

- 它可以检查我们原本无法运行分析器的平台和配置的代码。

- 它“了解”第三方库及其 API 的详细信息,因此可以检测滥用或错误假设。

- 它“了解”curl实现的协议细节,并且可以质疑代码中那些看似违反或矛盾协议规范的细节。

- 它们通常擅长总结和解释缺陷,而这对于老式分析器来说可能相当繁琐和困难。

- 他们通常可以针对发现的问题生成并提供补丁(即使该补丁通常不能 100% 解决问题)。

报告中包含更多细节。

未发现任何内存安全漏洞。

方法说明:本次审查采用人工驱动分析,使用LLM子代理进行并行文件读取,所有候选发现均在主会话中通过直接检查源代码进行复核,然后记录。CVE到变异搜索的映射基于curl自带的vuln.json文件构建。未使用任何自动化SAST工具。

这一结果与 curl 作为测试和审计最为严格的 C 代码库之一的地位相符。其防御性基础设施(包括到处限制动态缓冲区大小、对每个数值解析都显式设置curlx_str_number最大值、` curlx_memdup0溢出保护、强制执行 `CURL_PRINTF` 格式字符串、每个协议的响应大小上限以及 `pingpong` 64KB 的行大小上限)系统性地消除了此类代码库中通常会造成严重问题的漏洞类型。

现在涵盖的内容包括:所有次要协议、所有文件解析器、所有 TLS 后端验证路径、http/1/2/3、ftp 全深度、mprintf、x509asn1、doh、所有身份验证机制、内容编码、连接重用、会话缓存、CLI 工具、平台特定代码和 CI/构建供应链。

人工智能发现了现有的各种错误。

需要注意的是,人工智能工具发现的仍然是我们已知的常见错误类型,只不过它能发现这些错误的新实例。

到目前为止,我们还没有看到任何人工智能报告出全新的漏洞类型或完全不同的漏洞。它们并没有以这种方式革新该领域,但它们确实比以往任何工具都挖掘出了更多的问题。

更多精彩内容等你发现

这些绝不是最后发现或报告的漏洞。就在我撰写这篇博文草稿期间,我们收到了更多安全研究人员关于疑似问题的报告。人工智能工具将会进一步改进,研究人员可以找到新的方法来引导现有的人工智能发现更多漏洞。

我们还没到达终点。

我希望我们能够利用 Mythos 和其他人工智能不断进行 curl 扫描,直到它们真正不再发现新问题为止。

鸣谢

感谢 Anthropic 和 Alpha Omega 为我们提供模型、工具并进行扫描。还要感谢为我们进行扫描的那位朋友,非常感谢!

感谢 Flying Curl,它永远不会让人觉得无聊。

原文: https://daniel.haxx.se/blog/2026/05/11/mythos-finds-a-curl-vulnerability/