最近还有一些其他有趣的消息,其中两篇论文表明,能够破解经典公钥密码算法的量子计算机比之前预想的要接近实现。原本以为需要数年才能实现的,现在可能只需几个月。

我发现菲利波·瓦尔索达的文章对理解风险的规模特别有帮助。我们应该假定实用的量子计算机即将问世,并全面部署抗量子密码技术,以免措手不及,使自己陷入风险之中。

谷歌已设定2029年为过渡到抗量子加密技术的最后期限;Cloudflare也采取了类似的措施。(我的公司内部也在进行类似的讨论,但目前还没有任何公开声明。)

在各种担忧之中,我惊喜地发现我的网站已经使用了抗量子加密技术,而我之前竟然毫不知情。

威胁是什么?

所有“经典”的公钥密码学都依赖于困难的数学问题——这些运算在一个方向上很容易计算,但在相反的方向上却极其困难。

例如,将两个质数相乘并计算结果很容易,但如果你只知道结果,却要找出这两个质数,那就难上加难了。即使是很小的数字,你可能计算到宇宙热寂也得不到答案。

量子计算机的工作原理与传统计算机不同,一台足够强大的量子计算机可以逆转这些单向计算。这将破解我们现有的所有密码技术。

这种加密技术支撑着我们几乎所有的在线活动——保护着银行、政府、军队以及几乎所有其他机构。如果有人拥有能够破解它的量子计算机,所有这些信息都将变得可读。那将是灾难性的。

小型量子计算机已经在实验室中存在,但目前还没有任何一台计算机强大到足以破解公钥密码。研究人员一直在努力制造更大、更强大的量子计算机,但距离制造出如此强大的计算机还有很长的路要走。他们最终或许能够实现这一目标,但这预计还需要很长时间——最早也要到2030年代末。

其他研究人员一直在开发基于不同数学问题的新型加密算法,这些算法不易被量子计算机破解。这些新算法被称为“后量子密码学(PQC)”或“抗量子密码学”。它们已逐渐被正式确立为标准,并开始被我们的设备所采用。例如,所有主流网络浏览器现在都支持使用PQC技术来验证HTTPS证书。

此前,像NCSC和NIST这样的机构建议将2035年作为向PQC(可编程量子计算机)迁移的最后期限。其理念是在量子计算机构成实际威胁之前就完成全面迁移。这项建议并非仅仅出于谨慎,而是为了消除“先收割后解密”(HNDL)攻击的风险。在这种攻击中,攻击者会使用传统密码学加密数据,然后等待拥有能够解密数据的量子计算机。我们越早迁移到PQC,此类攻击的成本就越高,价值就越低。

现在看来,我们需要采取更紧迫的措施。

最近发表的两篇论文缩小了我们目前拥有的实验性机器与实际威胁之间的差距。它们描述了效率的提升,这将使量子计算机能够以远低于传统计算机的计算能力逆向进行这些数学运算。现在,人们更有可能在几年内制造出一台“足够强大”的机器。同时,现在投入大量资金建造一台这样的机器也变得更加明智,而此前,由于成功概率极低,这样做并不划算。

这就是为什么谷歌、Cloudflare和其他公司都在提前迁移到后量子密码技术的最后期限。威胁已经从“如果运气不好,可能要到2030年代末”提前到了“2030年代初,甚至可能更早”。

这个博客怎么样?

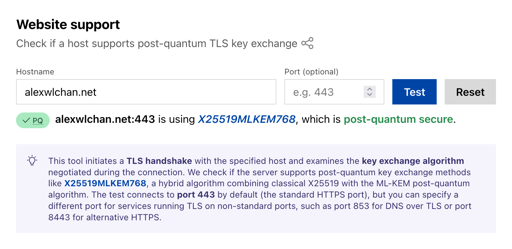

在阅读有关此问题的最新新闻时,我发现了 Cloudflare 的后量子加密雷达,它可以告诉你有多少网站使用后量子加密技术进行保护。我的网站并非托管在 Cloudflare 上,但我还是决定试一试,结果让我大吃一惊。我的网站已经受到保护了!

我从未为这个网站配置过后量子加密,但它却一直处于启用状态,因为我使用的是Caddy作为 Web 服务器,而 Caddy 的默认 TLS 设置包含了对后量子加密的支持。后来我更新了 Caddy 的新版本,应用了这些新的默认设置,我的网站就开始悄悄地使用抗量子加密来传输流量了。

这正是我当初选择 Caddy 的原因。我对密码学、TLS 或服务器安全并不精通,所以我需要一个能够为我做出合理决策的 Web 服务器。我对后量子密码学和量子计算的发展几乎一无所知,但 Caddy 依然保护了我。

要实现量子抗性密码技术在各个领域的应用,还有很多工作要做,而最近的一些公告更让这项工作变得更加紧迫——但我们可以安心入睡了,因为我知道我的小博客不会受到量子计算机的攻击。

[如果您的RSS阅读器中此文章的格式显示异常,请访问原文]