如果您谈论星链,通常指的是绕地球轨道运行的卫星,这些卫星向地面站传送数据或从地面站传送数据。为什么不呢?太空很酷。但该系统还有另一个重要部分:终端本身。感谢 [DarkNavy],您不必亲自撕开一个就能看到里面有什么。

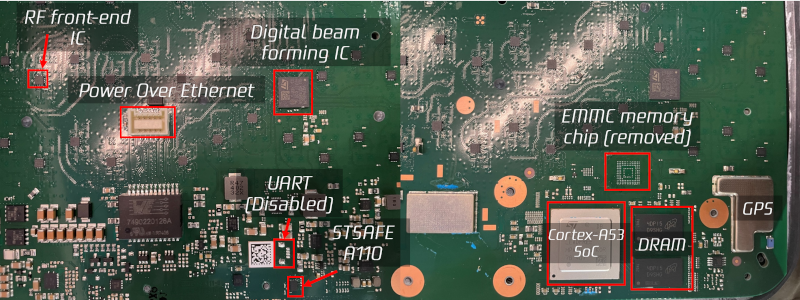

终端由路由器和天线两部分组成。在这种情况下,天线有点用词不当,因为它实际上是射频收发器和天线的结合体。该帖子仅关注终端的“天线”部分。

该装置 100% 充满印刷电路板,配有许多 RF 芯片和定制的 ST Micro electronics Cortex A-53 四核 CPU。有一个黑客可以在设备上获取 root shell。这导致 SpaceX 通过固件更新禁用 UART。不过,还是有办法闯入的。

[DarkNavy] 也想查看代码,但没有简单的方法来转储闪存。然而,拆焊 eMMC 芯片并读取它是富有成效的。下一步是创建一个虚拟环境来在 Qemu 下运行该软件。

提出了一些安全问题。我们不会称它们为“红旗”,据了解,但也许称其为“粉红旗”。例如,设备的authorized_keys 文件中放置了41 个受信任的ssh 密钥。对于网络上的生产设备来说,这似乎很多,但这并不是确凿的证据。

我们饶有兴趣地观察了星链和人们破解接收器之间的猫捉老鼠的故事。

原文: https://hackaday.com/2025/05/14/inside-starlinks-user-terminal/