据KrebsOnSecurity报道,一家专门从事网络安全防护(DDoS攻击)的巴西科技公司,一直在为一个僵尸网络提供支持,该网络应对针对巴西其他网络运营商的大规模DDoS攻击活动负责。该公司首席执行官表示,此次恶意活动源于一次安全漏洞,很可能是竞争对手为了抹黑其公司形象而所为。

TP-Link Archer AX21 路由器。图片来源:tp-link.com。

过去几年,安全专家一直在追踪一系列源自巴西、专门针对巴西互联网服务提供商的大规模DDoS攻击。直到最近,这些网络围攻背后的黑手究竟是谁或是什么组织,仍然是个谜。但本月初,一位要求匿名的可信消息人士分享了一个在网络开放目录中曝光的可疑文件存档,情况才有所改变。

泄露的压缩文件包含多个用 Python 编写的葡萄牙语恶意程序。此外,它还包含Huge Networks首席执行官的私钥,Huge Networks 是一家巴西互联网服务提供商,主要为其他巴西网络运营商提供 DDoS 防护服务。

Huge Networks于2014年成立于佛罗里达州迈阿密,运营中心位于巴西。该公司最初专注于保护游戏服务器免受DDoS攻击,后来发展成为一家面向互联网服务提供商(ISP)的DDoS防护服务提供商。该公司未出现在任何公开的滥用投诉中,也与任何已知的DDoS攻击服务无关。

然而,泄露的档案显示,一个位于巴西的威胁行为者获得了 Huge Networks 基础设施的根访问权限,并通过定期大规模扫描互联网,寻找可能被用于攻击的不安全的互联网路由器和未管理的域名系统 (DNS)服务器,构建了一个强大的 DDoS 僵尸网络。

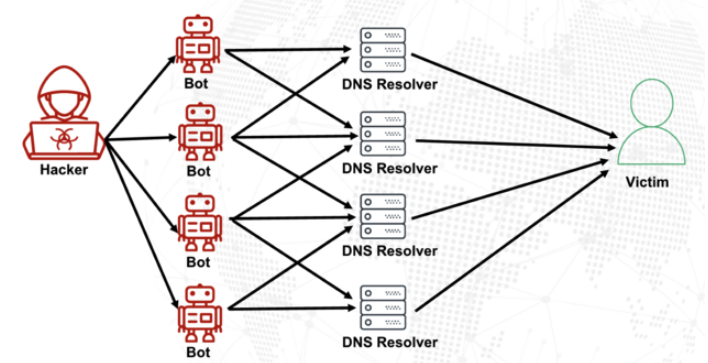

DNS 使互联网用户能够通过输入熟悉的域名而非相应的 IP 地址来访问网站。理想情况下,DNS 服务器只向受信任域内的计算机提供响应。但所谓的“DNS 反射”攻击依赖于配置不当的 DNS 服务器,这些服务器被错误地配置为接受来自网络上任何位置的查询。攻击者可以向这些服务器发送伪造的 DNS 查询,使请求看起来像是来自目标网络。这样,当 DNS 服务器响应时,它们会将响应发送到伪造的(目标)地址。

利用DNS协议的扩展功能(该扩展允许发送大型DNS消息),僵尸网络控制者可以显著提升反射攻击的规模和影响——他们精心构造DNS查询,使响应远大于请求。例如,攻击者可以编写一个不到100字节的DNS请求,却能触发60到70倍的响应。当攻击者能够同时从数万台受感染的设备向多个DNS服务器发送这些伪造的请求时,这种放大效应尤为显著。

DNS放大和反射攻击示意图。图片来源:veracara.digicert.com。

泄露的文件存档包含命令行历史记录,详细展示了攻击者如何通过在互联网上搜索TP-Link Archer AX21路由器来构建和维护一个强大的僵尸网络。具体来说,该僵尸网络专门寻找仍然存在CVE-2023-1389 漏洞的 TP-Link 设备。CVE-2023-1389是一个未经身份验证的命令注入漏洞,虽然已于 2023 年 4 月修复。

暴露的 Python 攻击脚本中的恶意域名包括对hikylover[.]st和c.loyaltyservices[.]lol 的DNS 查询,这两个域名在过去一年中都被标记为由Mirai 恶意软件变种驱动的物联网 (IoT) 僵尸网络的控制服务器。

泄露的存档文件显示,僵尸网络控制者通过一台Digital Ocean服务器协调扫描操作,该服务器在过去一年中曾数百次因滥用活动而被标记。这些Python脚本调用了分配给Huge Networks的多个互联网地址,用于识别目标并执行DDoS攻击。攻击严格限定于巴西的IP地址范围,脚本显示,每个选定的IP地址前缀都会被攻击10-60秒,每个主机上同时运行四个进程,之后僵尸网络才会转向下一个目标。

该存档文件还显示,这些恶意Python脚本使用了属于Huge Networks首席执行官Erick Nascimento的私钥。记者就这些文件联系Nascimento先生,他表示自己并未编写这些攻击程序,并且直到KrebsOnSecurity联系他时,他才意识到DDoS攻击活动的规模。

纳西门托说:“我们收到并通知了许多一级上游运营商,称小型互联网服务提供商遭受了规模非常大的DDoS攻击。当时我们没有进行足够深入的调查,你发来的信息清楚地表明了这一点。”

纳西门托表示,这种未经授权的活动可能与2026年1月首次检测到的数字入侵有关,该入侵导致公司两台开发服务器以及他个人的SSH密钥遭到入侵。但他表示,没有证据表明这些密钥在1月之后被使用过。

“我们当天就以书面形式通知了团队,清空了所有服务器,并轮换了密钥,”纳西门托说道,并分享了一张1月11日来自Digital Ocean的通知截图。“所有事项均已内部记录。”

纳西门托先生表示,Huge Networks 已聘请第三方网络取证公司进行进一步调查。

他写道:“我们目前的评估是,这一切都始于一次内部入侵——一个转折点让攻击者得以向下游访问一些资源,包括我的一个遗留个人服务器。”

“这次入侵是通过一个多人都能访问的堡垒/跳转服务器发生的,”纳西门托继续说道。“Digital Ocean 在 1 月 11 日标记了这个服务器实例——用他们的话说,是由于 SSH 密钥泄露而导致的——当时我正在出差,回来后才处理了这个问题。那个服务器实例已经被弃用并销毁了,它从来就不是 Huge Networks 基础设施的一部分。”

用于攻击巴西互联网服务提供商 (ISP) 的 TP-Link 设备僵尸网络的恶意软件基于Mirai。Mirai是一种恶意软件,于 2016 年 9 月首次公开亮相,当时它发起了一次打破纪录的 DDoS 攻击,导致本网站瘫痪四天。2017 年 1 月,KrebsOnSecurity指出 Mirai 的作者是一家 DDoS 防护公司的共同所有者,该公司利用该僵尸网络攻击游戏服务器并招揽新客户。

2025年5月,KrebsOnSecurity遭受了另一次基于Mirai的DDoS攻击,谷歌称之为 他们迄今为止缓解过的最大规模攻击。该报告指出,一名20多岁的巴西男子涉嫌运营一家DDoS攻击缓解公司以及多家DDoS攻击服务公司,这些公司后来被FBI查封。

纳西门托断然否认参与针对巴西运营商的 DDoS 攻击,以向其公司推销服务。

“我们不会为了推销防护产品而对巴西运营商发起DDoS攻击,”纳西门托在回复提问时写道。“我们的销售模式主要依靠渠道集成商、分销商和合作伙伴的主动联系,而不是基于市场事件进行主动开发。您收到的脚本中的目标是小型区域性运营商,其中绝大多数既不属于我们的客户群,也不在我们的销售渠道中——这一事实可以通过QRator等公开渠道进行验证。”

纳西门托坚称他“在区块链上存储了强有力的证据”,证明这一切都是竞争对手所为。至于这位竞争对手是谁,这位首席执行官拒绝透露。

“我很想和你分享这件事,但不能公开,否则就失去了对付我那个不诚实的竞争对手的出其不意的效果,”他解释道。“巧合的是,你联系我的时间正好是在一个重要活动的前一周——而我的竞争对手从未参加过这个活动(而且这是业内一项传统盛事)。但今年,他们竟然要参加了。是不是很奇怪?”

确实很奇怪。

原文: https://krebsonsecurity.com/2026/04/anti-ddos-firm-heaped-attacks-on-brazilian-isps/